Une alternative mieux sécurisée à la puce TPM est développée par Microsoft avec Pluton. Pour la première fois, la puce se trouve dans des ordinateurs portables, grâce à une coopération entre AMD et Lenovo. Quelle est l’importance de cette amélioration de la sécurité ?

Il n’y a pas si longtemps, un ordinateur portable n’était qu’une plate-forme exécutant Windows et Windows n’était qu’un système d’exploitation. Vouliez-vous de la sécurité ? Vous avez dû installer une solution antivirus externe. Cette période est heureusement révolue. Tant Microsoft que les fabricants d’ordinateurs portables font désormais tout ce qu’ils peuvent pour rendre leurs appareils aussi sûrs que possible. Ceux qui ont un élément de sécurité de plus que leurs concurrents aiment le faire passer pour un avantage.

TPM, mais mieux

Dans ce contexte, Microsoft a développé Pluton. Pluton est une puce de sécurité intégrée qui rend les ordinateurs plus sûrs sur le plan matériel. Cette puce rappelle le Trusted Platform Module (TPM), mais va un peu plus loin.

Un TPM est une micro-puce supplémentaire dans votre ordinateur. Elle est fortement sécurisée et veille, entre autres, sur les données de connexion biométriques (par exemple pour Windows Hello) et les clés cryptographiques de Bitlocker. En théorie, la puce TPM garantit que les données les plus sensibles d’un ordinateur portable restent protégées, même si un pirate prend le contrôle du système. Dans la pratique, la TPM n’est pas parfait.

Immunité aux attaques physiques

Le point le plus faible de la sécurité axée sur le TPM est la communication entre la puce et le processeur. Les criminels ayant un accès physique à un ordinateur portable peuvent espionner cette communication et continuer à voler des données. L’année dernière, des chercheurs ont montré avec quelle facilité ils ont pu voler la clé Bitlocker d’un ordinateur portable grâce à la puce TPM et déverrouiller le disque dur en une demi-heure uniquement.

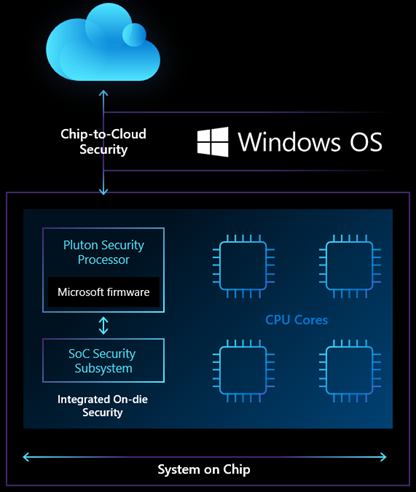

Pluton résout ce problème. Pluton n’est pas une puce indépendante, mais une pucette que les fabricants de processeurs doivent intégrer à leur processeur. Cette intégration rend impossible tout espionnage de la communication entre la puce et le processeur, même avec un accès physique à un ordinateur portable.

Fonctionnalité complémentaire

Pluton lui-même, comme TPM, reste une entité fortement sécurisée. Toutes les données sur la puce sont illisibles de l’extérieur. Même le microprogramme ne peut pas lire le contenu, grâce à la clé cryptographique matérielle sécurisée (SHACK).

La pucette Pluton peut non seulement remplir les tâches d’une puce TPM, mais elle peut faire plus. Grâce à son intégration avec le processeur, Pluton peut, entre autres, garantir que seuls les logiciels sécurisés et vérifiés s’exécutent. La puce sert donc de porte d’entrée à un ‘jardin clos’. Pluton peut même veiller à ce que certains logiciels ne puissent pas être installés sur les appareils.

La sécurité renforcée qu’offre la puce n’est pas, très pertinente pour le public, initialement. Comme indiqué, les piratages de TPM sont possibles. Ils sont cependant si avancés que seules les organisations de niche qui traitent des données sensibles y trouveront une réelle valeur ajoutée. Pourtant, Pluton offre également une valeur ajoutée pour l’utilisateur standard.

Plus précisément, la puce est connectée à Windows Update, qui peut proposer des mises à jour de micrologiciels directement via Pluton. Actuellement, les mises à jour des micrologiciels passent par différents canaux et il est parfois la responsabilité de l’utilisateur ou de l’administrateur de rechercher lui-même les nouvelles versions des micrologiciels des composants. Pluton peut récupérer et déployer le micrologiciel pour l’ensemble de l’ordinateur de manière sécurisée. Ainsi, la puce renforce indirectement la sécurité de l’ordinateur portable.

La vision de Pluton

En bref, Pluton réalise quatre choses :

- Pluton est une entité sécurisée qui, à l’instar d’un TPM, garde les données hautement sensibles secrètes.

- La puce est intégrée à un processeur, ce qui rend impossible tout espionnage physique. Néanmoins, les puces TPM sont sensibles à ces attaques avancées.

- Pluton peut vérifier les logiciels qu’un système exécute, et ainsi aider à détecter les modifications malveillantes du système d’exploitation, par exemple.

- Pluton se connecte directement au cloud de Microsoft et gère en toute sécurité toutes les mises à jour du micrologiciel d’un appareil, afin de le maintenir à jour via un canal extrêmement sécurisé.

AMD remporte la victoire

Étant donné que Pluton est une pucette intégrée à un processeur et non une puce séparée, les développeurs de processeurs doivent fournir la fonctionnalité. Pluton est déjà intégré aux serveurs Azure et à la console de jeu Xbox, mais le véritable lancement à grande échelle commence cette année. C’est pourquoi AMD intègre la sécurité Pluton dans ses processeurs AMD Ryzen 6000 Mobile. Les ordinateurs portables ThinkPad Z de Lenovo sont les premiers appareils à intégrer la sécurité Pluton.

Par ailleurs, Qualcomm et Intel travaillent avec Microsoft à l’intégration de Pluton, mais cela n’a pas encore eu lieu. Les processeurs Intel Core de 12ᵉ génération actuels, par exemple, ne disposent pas de Pluton. Les ordinateurs portables équipés de la technologie AMD Ryzen 6000 Mobile présentent donc un avantage intéressant.

Une bonne intégration est-elle toujours préférable ?

Il faut noter que tout le monde n’est pas d’accord avec l’idée que l’intégration d’un module de sécurité sur le processeur est vraiment la meilleure option. HP, par exemple, a choisi de travailler en sens inverse. La marque sépare complètement la puce de sécurité du processeur des ordinateurs portables et y place son propre « Endpoint Security Controller ». Cette méthode permet à la puce d’être mieux équipée pour détecter d’éventuelles attaques avancées contre le processeur lui-même. Le désavantage est la communication mentionnée ci-dessus entre le processeur et le contrôleur, qui a également lieu avec TPM et peut théoriquement être exploitée.