Les ordinateurs portables professionnels HP sont équipés de Wolf Security. HP ne cherche pas à remplacer les solutions de sécurité existantes de Microsoft, par exemple, mais veut y ajouter une couche de sécurité supplémentaire utile.

En ouvrant un ordinateur HP tel qu’un ProBook, un EliteBook ou un DragonFly, on voit immédiatement une étiquette de Wolf Security à côté du pavé tactile. Au démarrage aussi, le nom de Wolf apparaît et après le démarrage, on constate que l’application Wolf Security est préinstallée. Est-ce un « bloatware »? Est-ce que HP tente de remplacer Microsoft Defender ? Non, pas vraiment.

L’ordinateur portable comme point central

HP sait qu’elle a une grande responsabilité en tant que fabricant de PC. Après tout, les applications essentielles étaient auparavant exécutées dans les coulisses. Aujourd’hui, les données et les applications essentielles sont consommées partout dans le monde. Bien que le cadre sécurisé typique de l’entreprise disparaisse, il y a une chose qui reste : toutes les applications, toutes les données, tous les risques, mais aussi les possibilités de réduire ces risques, se retrouvent sur l’appareil de l’employé. Autrement dit, l’ordinateur portable est la nouvelle plaque tournante d’une sécurité efficace.

Selon HP, plus de 70 % des cyberattaques passent par un point final à un certain stade. Généralement, c’est la phase initiale : les personnes qui cliquent sur quelque chose qu’il vaudrait mieux éviter laissent trop souvent la porte ouverte aux pirates par leur faute. L’hameçonnage est un vecteur d’attaque extrêmement populaire, et les attaques par hameçonnage passent généralement par des liens ou des pièces jointes qu’une victime ouvre sur son point final.

Pour assurer la sécurité au travail, il faut choisir la méthode de la « zero trust ». Ce principe se traduit par trois piliers principaux pour la sécurité des points finaux :

- Gestion de l’identité : qui utilise l’ordinateur ?

- Gestion des appareils : l’ordinateur sur lequel on travaille est-il (encore) fiable ?

- Gestion des fichiers : quels fichiers (ou liens) sont reçus et ne sont-ils pas dangereux ?

Gestion de l’identité

Pour la gestion de l’identité, Windows Hello est un outil essentiel. La biométrie garantit, mieux que les mots de passe, que la bonne personne utilise l’ordinateur portable. HP propose le matériel, mais Hello est un produit de Microsoft.

Évidemment, la gestion des appareils doit également être sécurisée. HP a donc développé un système sécurisé via Sure Admin qui remplace le mot de passe par un smartphone avec AMF. De son côté, Sure Access garantit une isolation de bout en bout des activités très essentielles, telles que la gestion. Ainsi, HP garantit que les PC sont gérés par des administrateurs et non par des criminels déguisés en administrateurs.

Gestion des appareils

Il faut également que les ordinateurs portables restent fiables, et qui peut mieux s’en assurer que le fabricant. HP équipe les ordinateurs portables de sa propre puce HP Wolf Security, qui surveille l’ordinateur comme un garde indépendant. Grâce à cette puce, les attaques dans la chaîne d’approvisionnement sont détectées, mais il est aussi possible de localiser ou d’effacer un appareil volé.

Les voleurs n’ont que très peu de moyens pour manipuler un ordinateur portable. Aussi les grands moyens seront détectés. Si, après tout cela, un maliciel sait s’introduire, HP peut réinitialiser à distance tout l’ordinateur portable les yeux fermés.

Gestion des fichiers

En principe, ce type de rançongiciel n’arrive pas sur votre appareil, et HP essaie de régler ce problème. Les appareils sont équipés de Sure Click, une technologie de « sandboxing » parfaitement intégrée. Ainsi, les pièces jointes s’ouvrent automatiquement dans un conteneur isolé. Si un maliciel s’y introduit quand même, il sera isolé.

En tant qu’utilisateur, on voit bien qu’un document ou un lien a été ouvert dans un conteneur sécurisé, mais du point de vue fonctionnel, rien ne change. Par exemple, un document Word se trouve toujours dans Word, mais l’instance de Word s’exécute de manière isolée en arrière-plan.

Toute une bande

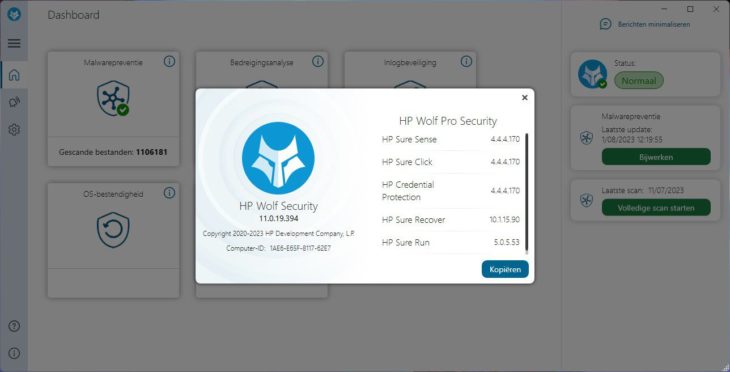

Toutes les fonctionnalités de sécurité de HP sont regroupées sous le nom de Wolf Security. La plupart des fonctionnalités sont incluses par défaut dans un ordinateur portable professionnel HP. Vous n’avez donc pas à acheter de supplément pour vous assurer que les documents provenant d’internet s’ouvrent dans un micro-VM, et les options de gestion sécurisée sont facilement accessibles à partir du bios. La puce Wolf Security est également incluse par défaut.

En revanche, si vous voulez plus de contrôle et personnaliser les fonctionnalités en fonction de votre environnement professionnel, il faut parfois payer un supplément. Sure Click, par exemple, a une version entreprise qui n’est pas incluse en standard. Pour suivre, verrouiller ou même effacer des appareils à distance, il faut également un service séparé.

Complémentaire

En proposant le portefeuille Wolf, HP ne cherche pas à voler les opportunités des acteurs traditionnels de la sécurité et ne propose pas non plus sa propre version de Microsoft Defender. Les solutions de Wolf Security sont conçues pour compléter les systèmes de sécurité existants et se fondent sur le rôle de HP comme fabricant de PC. La plupart des fonctionnalités de Wolf sont immédiatement opérationnelles, même si beaucoup de propriétaires d’ordinateurs HP ne connaissent pas très bien ces possibilités. Bien entendu, on peut aussi travailler via un partenaire.

Mais la première étape est simple : certains fabricants ajoutent des bloatwares à leurs ordinateurs portables, mais HP Wolf Security ne le fait pas. Informez-vous donc sur les possibilités et ne vous débarrassez pas immédiatement de tout ce qui porte le nom de Wolf sur votre nouvel ordinateur portable. Après tout, en quelques clics, vous accéderez à un tableau de bord pratique. Vous pourrez y activer de nombreuses fonctions de sécurité qui, d’après nos tests, sont très intéressantes sans vous gêner dans votre travail quotidien.

Cet article fait partie d’une série sur le rôle de HP dans la sécurité des ordinateurs portables. Cet édito a été réalisé en collaboration avec HP. Cliquez ici pour contacter HP à ce sujet.