L’ordinateur portable est le centre névralgique de la sécurité numérique d’une entreprise. Que faire pour s’assurer que les criminels restent loin du clavier ? Ou, pire encore, que les pirates peuvent accéder à la gestion d’un appareil ?

Tous les éléments de la sécurité d’une entreprise sont réunis sur l’ordinateur d’un employé. Les appareils permettent à leurs utilisateurs d’accéder aux réseaux, aux fichiers et aux applications, à la fois localement, sur le site de l’entreprise et dans le cloud. Les données sensibles, les informations de facturation, les boîtes mail sont tous des outils puissants pour les pirates.

Étant un fabricant d’ordinateurs, HP veut prendre ses responsabilités et s’assurer que seules les bonnes personnes touchent le clavier. Cette ambition se traduit par une large offre de sécurité sous le nom de Wolf Security, dont nous avons déjà fait un tour d’horizon complet. Aujourd’hui, on s’intéresse à l’un des trois piliers de la sécurité des points finaux : l’identité.

Biométrie

L’identité est avant tout liée à l’authentification. Pour accéder à un système, un employé doit s’identifier. On peut le faire en utilisant un compte avec mot de passe, mais les mots de passe ne sont pas très sûrs. Les attaquants peuvent les voler par hameçonnage ou simplement les deviner. En effet, trop de gens utilisent des mots de passe trop simples, ou réutilisent des mots de passe qui circulent depuis des années après un piratage antérieur d’un service ou d’un site web.

La biométrie est la solution. Les empreintes digitales et le balayage du visage via Windows Hello sont des méthodes plus fiables qu’un mot de passe pour s’identifier. En intégrant la biométrie dans Windows, Microsoft joue un rôle important dans ce domaine. Mais ce n’est que la moitié de la question de la sécurité.

C’est le fabricant de l’ordinateur qui doit prendre en charge ces données biométriques. Pour la reconnaissance faciale, cela se fait via une caméra compatible avec Windows Hello qui utilise l’infrarouge pour un balayage précis du visage. Cette technologie est intégrée dans la plupart des ordinateurs portables professionnels.

L’empreinte digitale est tout aussi sûre et offre quelques avantages. Par exemple, le rétroéclairage au bureau ne pose pas de problème, on peut choisir de porter des lunettes et il ne faut jamais craindre que les poches monumentales du lundi matin empêchent l’appareil photo de reconnaître la personne.

Sûr avec Sure

HP équipe ses appareils professionnels de certaines options qui vont plus loin que celles de Microsoft. L’accent y est mis sur l’identité de l’administrateur. Après tout, que vaut un système de connexion sécurisé dans Windows si le BIOS de votre ordinateur portable n’est protégé que par un simple mot de passe ?

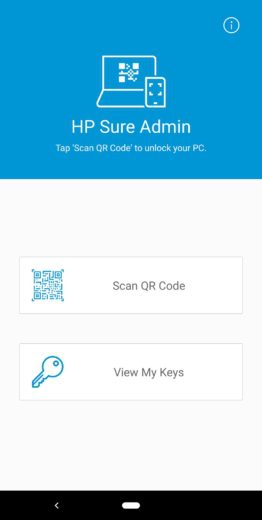

Au sein de Wolf Security, la solution à ce problème s’appelle Sure Admin. Sure Admin permet à l’administrateur d’accéder au BIOS sans risque et sans mot de passe. HP propose au lieu de cela une cryptographie basée sur une clé publique liée à une application.

Les administrateurs peuvent s’identifier à l’aide de cette application, en utilisant la biométrie. Cette méthode marche aussi bien pour la gestion locale que pour la gestion à distance. De plus, elle élimine le besoin de partager les mots de passe du BIOS local avec les informaticiens. L’identité est désormais la clé du BIOS.

Couche de sécurité supplémentaire

Aucune solution n’est complètement sans faille. Si, malgré toutes les mesures prises, un pirate s’introduit dans un ordinateur, il roucoulera de plaisir au moment où vous lancez une application cruciale. Pour cela aussi, HP a trouvé une solution : Sure Access Enterprise.

Sure Access Enterprise (SAE) sert à sécuriser les tâches les plus essentielles. Pensez aux administrateurs informatiques qui ont accès à des centaines de systèmes ou à d’importants serveurs de production, ou aux administrateurs d’environnements de technologie d’exploitation (OT) dont dépend la viabilité d’une entreprise. Ce type de tâches est automatiquement ouvert dans Sure Access, dans un conteneur sécurisé et isolé, séparé du reste du système d’exploitation.

HP appelle cette technique la micro-virtualisation. La solution de sécurité repose directement sur le matériel de l’ordinateur, de sorte que le système d’exploitation lui-même n’a aucun moyen d’observer les activités sensibles par-dessus le mur de la machine virtuelle.

De plus, SAE fonctionne au niveau de l’application. Par conséquent, seules les applications qui en ont besoin profitent de ce renforcement de sécurité. Une fois SAE configuré, l’utilisateur ne remarquera pas grand-chose : les applications s’ouvrent automatiquement comme micro-VM. HP pense que chaque grande entreprise a une bonne douzaine de charges de travail vraiment essentielles qui pourraient bénéficier de la technologie de sécurité.

Plusieurs matériaux

La biométrie assure que l’utilisateur est bien la personne qu’il prétend être, Sure Admin fait de même pour l’administrateur, et Sure Access Enterprise fournit une couche de sécurité supplémentaire. Ainsi, même si une attaque réussit, un pirate ne peut pas accéder aux tâches sensibles d’un administrateur.

Les composants HP s’appuient sur la sécurité que Microsoft fournit déjà par défaut dans Windows. Les outils sont disponibles sur la plupart des ordinateurs professionnels HP et sont généralement inclus dans le prix d’achat. Secure Access Enterprise est une exception : la solution fait également partie de Wolf Security mais peut être achetée séparément, même sur des ordinateurs d’autres fabricants.

Cet article fait partie d’une série sur le rôle de HP dans la sécurité des ordinateurs portables. Cet édito a été réalisé en collaboration avec HP. Cliquez ici pour contacter HP à ce sujet.