Les PWA sont un outil utilisé par les cybercriminels pour voler des mots de passe ou diffuser des logiciels malveillants. À quoi devez-vous faire attention pour éviter de tomber dans le piège ?

Nous connaissons tous les attaques traditionnelles de phishing par message texte ou par courrier, mais avez-vous déjà entendu parler du phishing par PWA ? Les applications web progressives (PWA) sont des applications d’apparence native que vous installez via votre navigateur. Si elles constituent une alternative simple et rapide aux applications traditionnelles, elles ouvrent également la porte à de nouvelles méthodes d’hameçonnage.

Les cybercriminels incitent les utilisateurs à installer une application via le navigateur, après quoi ils peuvent voler des données sensibles ou diffuser des logiciels malveillants. Les PWA n’étant pas soumises aux mêmes contrôles de sécurité que les applications des magasins d’applications officiels, il est important d’être vigilant pour reconnaître et prévenir de telles attaques.

Que sont les PWA ?

Les applications web progressives (PWA) sont des applications web qui combinent l’expérience d’une application native avec l’accessibilité d’un site web. Elles fonctionnent dans le navigateur mais peuvent fonctionner hors ligne comme les applications traditionnelles, envoyer des notifications push et être installées sur l’écran d’accueil d’un appareil.

C’est un moyen pour les développeurs de proposer des applications simples et légères sans que les utilisateurs aient à installer une application native complète. Les PWA sont prises en charge par la plupart des navigateurs, tels que Google Chrome et d’autres navigateurs basés sur Chromium (Edge, Opera, Vivaldi, …).

Phishing via PWA

Dans le cas du phishing traditionnel, les criminels tentent de vous attirer sur un faux site web en vous proposant un lien frauduleux, qui vous parvient généralement par SMS ou par courrier électronique. Une fois que vous avez cliqué sur le lien, on vous demande de fournir des données personnelles telles que des coordonnées bancaires ou des mots de passe. Cette forme d’hameçonnage est désormais bien connue. Il existe plusieurs façons de repérer ces liens frauduleux.

Une forme moins connue d’hameçonnage se fait par l’intermédiaire d’une PWA. Comme dans l’approche traditionnelle, les attaquants vous attirent sur un site web par le biais d’un lien malveillant. Dans ce cas, il ne s’agit pas de transmettre immédiatement vos données, mais de vous inciter à installer une PWA. Cela permet aux attaquants non seulement d’obtenir des informations sensibles, mais aussi d’installer des logiciels malveillants.

Comment cela fonctionne-t-il ?

Comment fonctionne une attaque de phishing via une PWA ? Comme le phishing traditionnel, l’attaque commence par la distribution de liens malveillants par le biais de différents canaux, tels que les SMS ou les courriels. Ce lien vous conduira vers un site web frauduleux qui vous convaincra d’installer une PWA. Tout cela se passe très rapidement, car l’installation est presque instantanée.

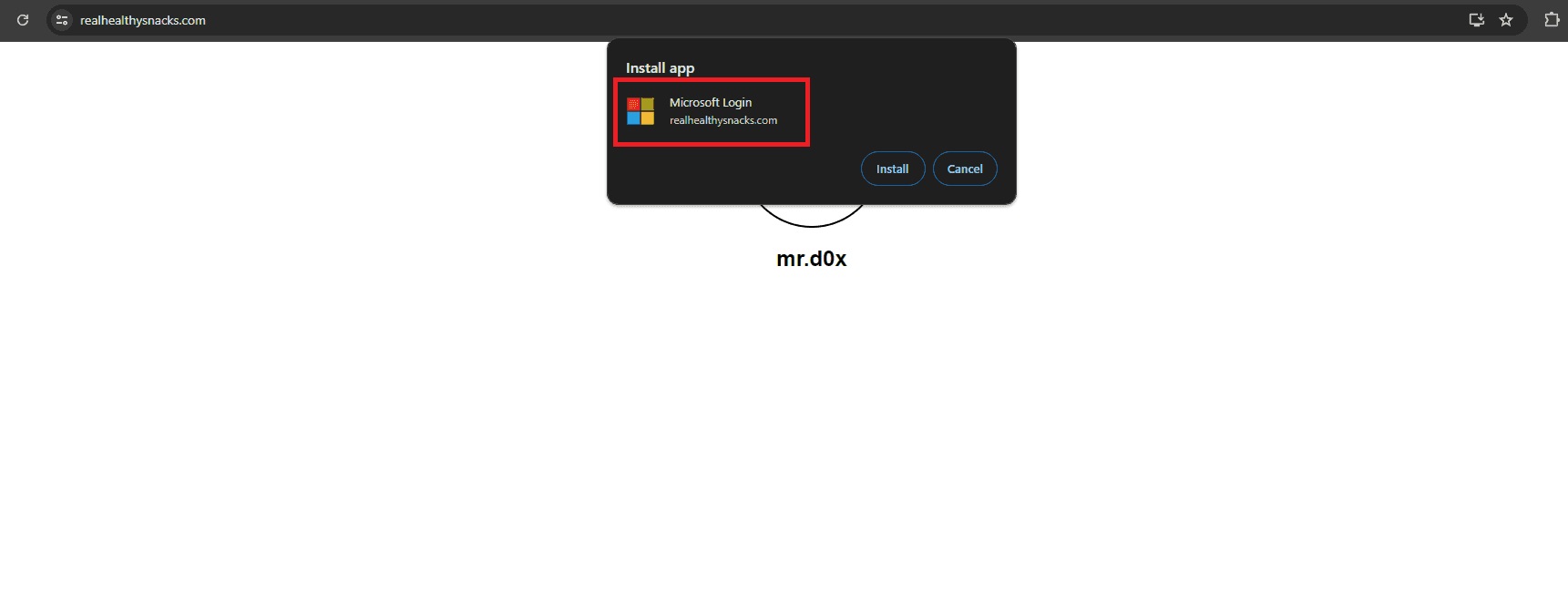

L’installation de la PWA apparaît en haut dans une fenêtre contextuelle où le nom de l’application, le logo et le site web sont listés. Tous ces éléments semblent réalistes, à l’exception de l’entrée de la source d’origine. Celle-ci figure sur la deuxième ligne et, contrairement au nom et au logo, ne peut pas être définie par l’attaquant. Malheureusement, cette ligne est moins visible.

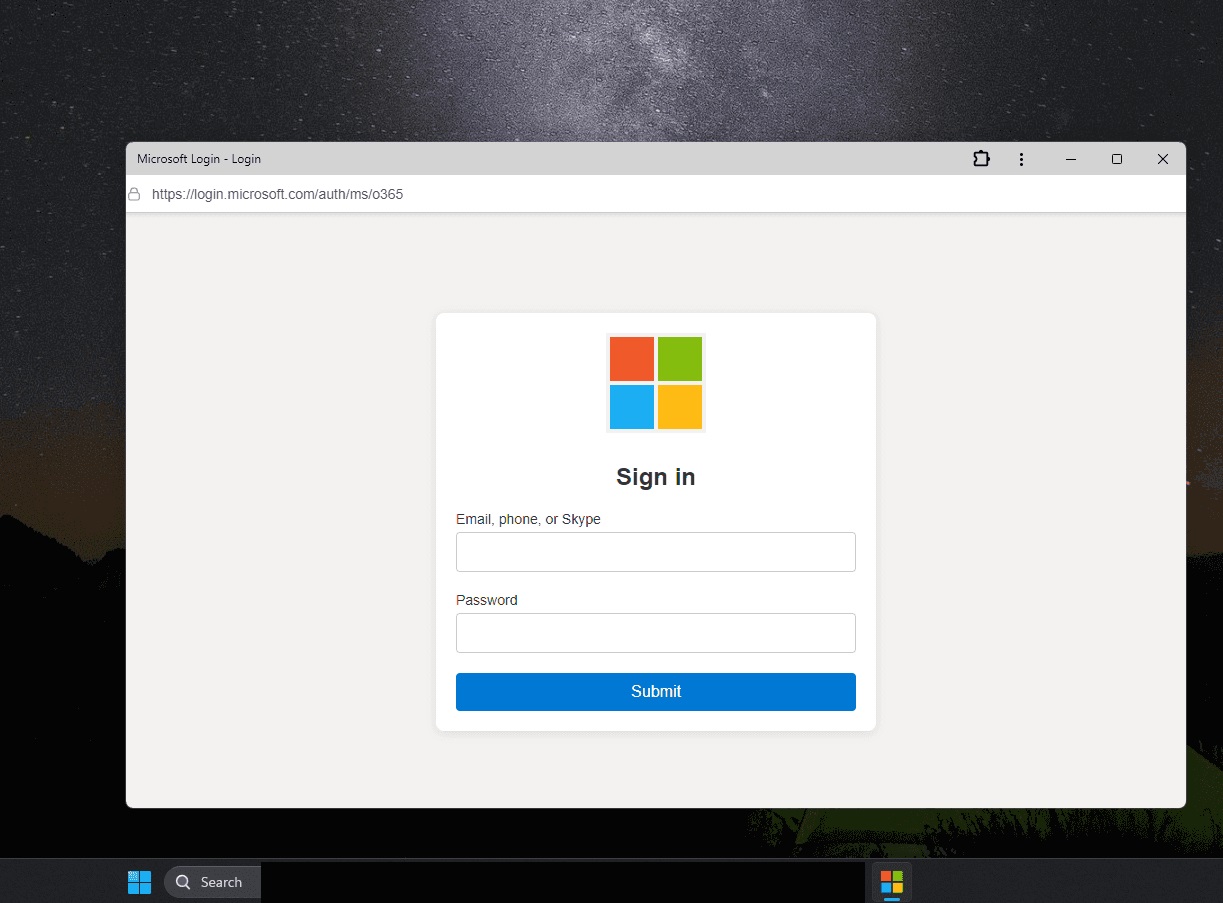

Cliquez ensuite sur InstallerUne nouvelle page de phishing apparaît. La caractéristique de cette page est la fausse barre d’url, qui affiche une url d’apparence légitime. Il vous est alors demandé de saisir vos données de connexion, qui sont ensuite envoyées directement à l’attaquant.

Vigilance

Le phishing via une PWA est en principe rapide à repérer. En outre, vous pouvez remettre en question sa légitimité à différents stades du processus : du lien frauduleux à la source suspecte et à la fausse barre d’url. Pourtant, l’installation d’une PWA est un processus simple et rapide, où de tels détails sont facilement négligés.

En outre, les PWA ne bénéficient pas des mêmes contrôles et alertes de sécurité, tels que les analyses de logiciels malveillants et les contrôles de confidentialité, que les applications traditionnelles dans les magasins d’applications officiels. En effet, ces applications sont installées directement via un navigateur web et n’ont pas besoin d’être approuvées par un magasin d’applications.

La plupart des navigateurs modernes disposent aujourd’hui d’une meilleure protection intégrée contre le phishing, bien qu’elle ne soit pas spécifiquement destinée au phishing via les PWA. Google Chrome, par exemple, dispose de Safe Browsing, qui détecte et alerte les sites web frauduleux en temps réel. Vous pouvez également vérifier et gérer régulièrement les PWA que vous avez installées en vous rendant sur chrome://apps. La vigilance et l’esprit critique à l’égard de tout lien ou site web suspect restent de mise.